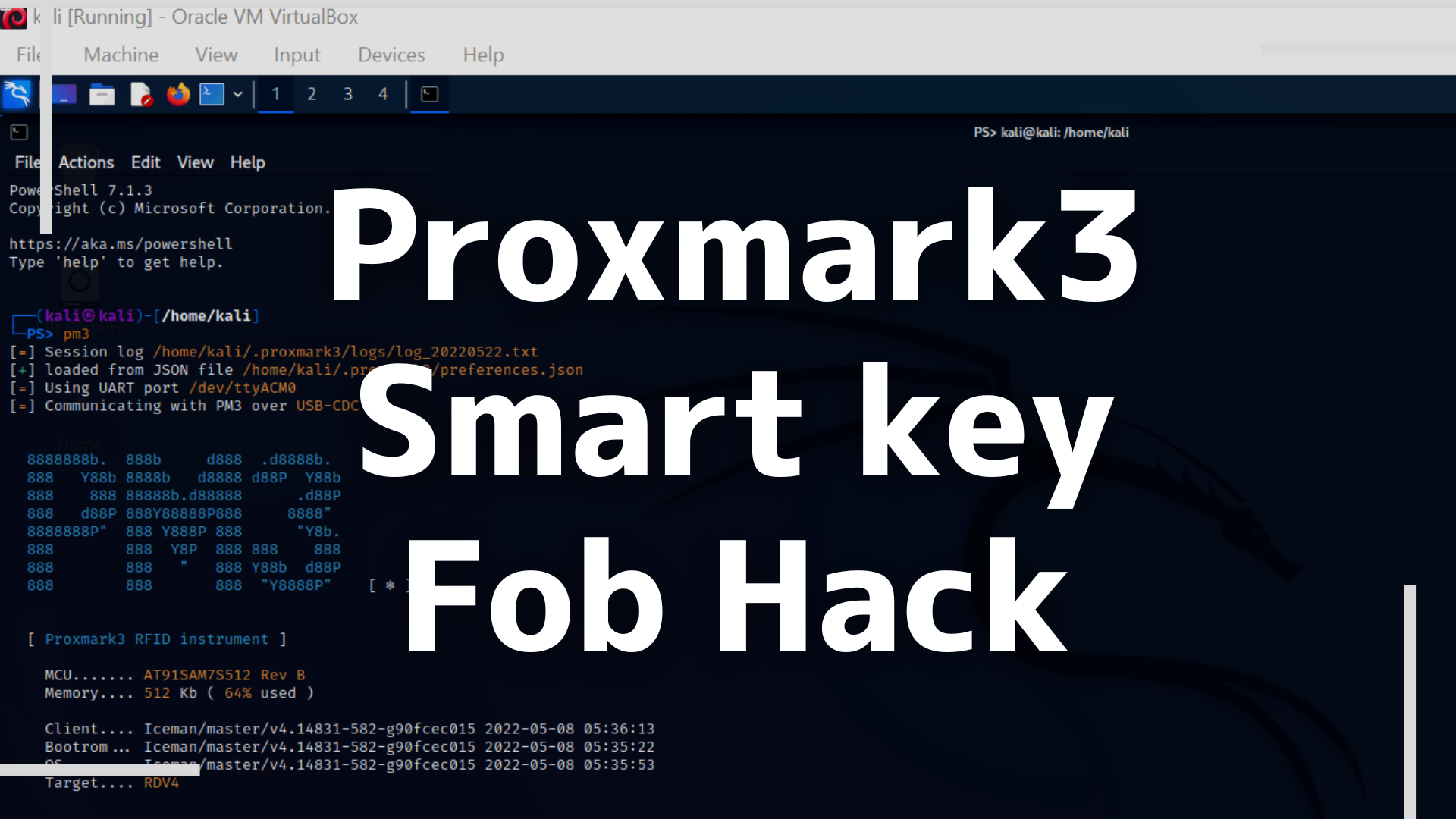

Proxmark3というツールを用いて、車のSmart Key Fobをハックすることに取り組んでいます。

今回は波形の表示に成功しましたので方法をご紹介します。

目標

Smart Key Fobと車両との間のLF通信を読み取ることです。

実験環境

PC: Dell XPS 13(9360)

OS: Kali Linux(Virtual Boxによる仮想環境)

Device: Proxmark3 RDV4(https://hackerwarehouse.com/product/proxmark3-rdv4-kit/)

Vehicle: Honda Vezel(HR-V) 2016

Proxmark3とは?

Proxmark3はLF(125kHz), HF(13.56MHz)周波数帯のリーダーです。

Hitagなどの非接触式ICカードの情報の読み取りに適しているツールです。

Hitag2という規格がひと昔前のSmart keyには使用されており、Proxmark3により読み取り可能であることが[1], [2]などの論文により示されています。

今回ハッキングを目指すHonda Vezel(2016)のSmart Key Fobの仕様は調査[3]によるとHitag3です。

Hitag3がProxmark3により読み取り可能であるかは明確に示されていませんので、ハード的に不可能である可能性はあります。

実験準備

Smart KeyFobの分解

まず、Smart Key Fobを分解し、バッテリーを外します。

なぜ分解するかというとSmart Key Fobのトランスポンダと車両側のアンテナとの通信のやり取りを読み取るためです。

具体的な方法は後述をしますが、Smart Key Fobをエンジンスタートボタンに近づけると、Smart Key Fobと車両側で通信(IDの照合)が行われます。

実際に車と通信を行うのは、右上の電子回路が搭載されているものです。

今回の読み取りにおいては電池を外していますので、ご留意ください。

LF波形の読み取り準備

上述した通り、エンジンスタートボタンを押したときのSmart Key Fobとクルマの間の通信内容を読み取ります。

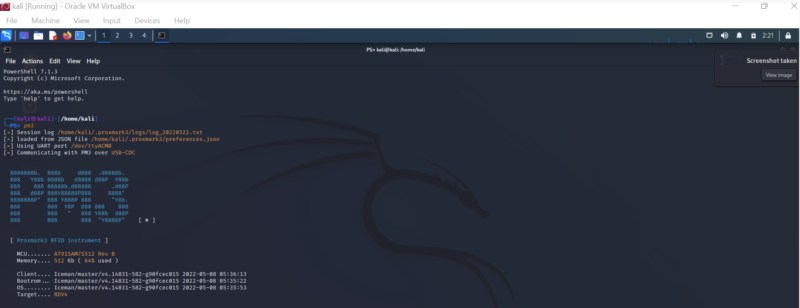

上述した通り、実行環境はKali linuxで行います。

PowerShellを起動し、”pm3″と入力し、Proxmark3を起動します。

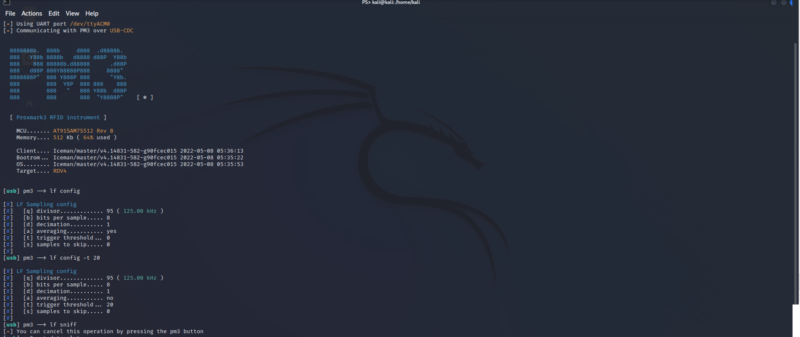

“lf config”と入力すると、LF Sampling configの一覧が表示されます。

ここでは”lf config -t 20″と設定します。

設定した後、”lf sniff”と入力し、lfを読み取り待ちの状態にします。

lf sniffと入力すると、Proxmark3の横のランプが赤く点滅します。

これで準備OKです。

先ほど分解したSmart Key Fobを持って、車に乗り込みましょう。

実験内容

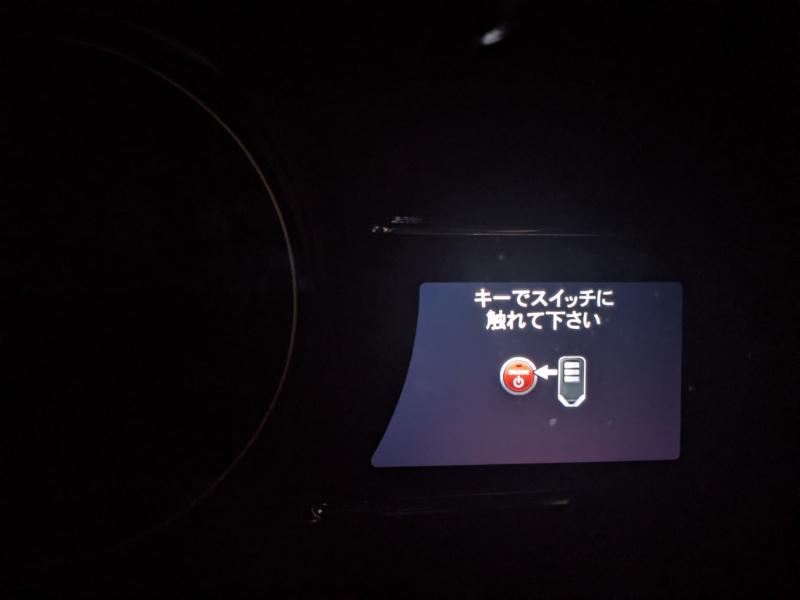

エンジンスタートボタンを押す

Smart key Fobは先ほど電池を外して分解しましたので、車はKeyがあることを認識できません。

よって、エンジンスタートボタンを押すとメーターに下記の表示が出ます。

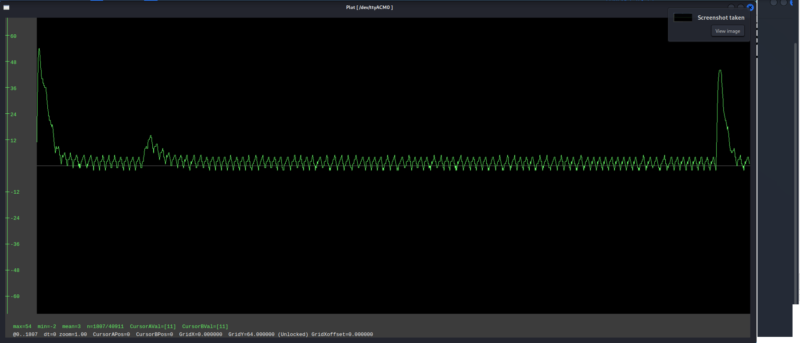

Proxmark3の上にSmart Key Fobを乗せて、エンジンスタートボタンに触れる

上記の作業を行うと、スタンバイしていた状態が終わり、赤いランプが消灯します。

“data plot”と入力すると、読み取った波形データを表示することができます。

無事波形が表示できました。

References

[1]https://tches.iacr.org/index.php/TCHES/article/view/8289

[2]https://www.usenix.org/system/files/conference/usenixsecurity12/sec12-final95.pdf

[3]https://www.honrow.com/product-4458.html

コメント